CC攻击:linux |

您所在的位置:网站首页 › linux cc攻击 › CC攻击:linux |

CC攻击:linux

|

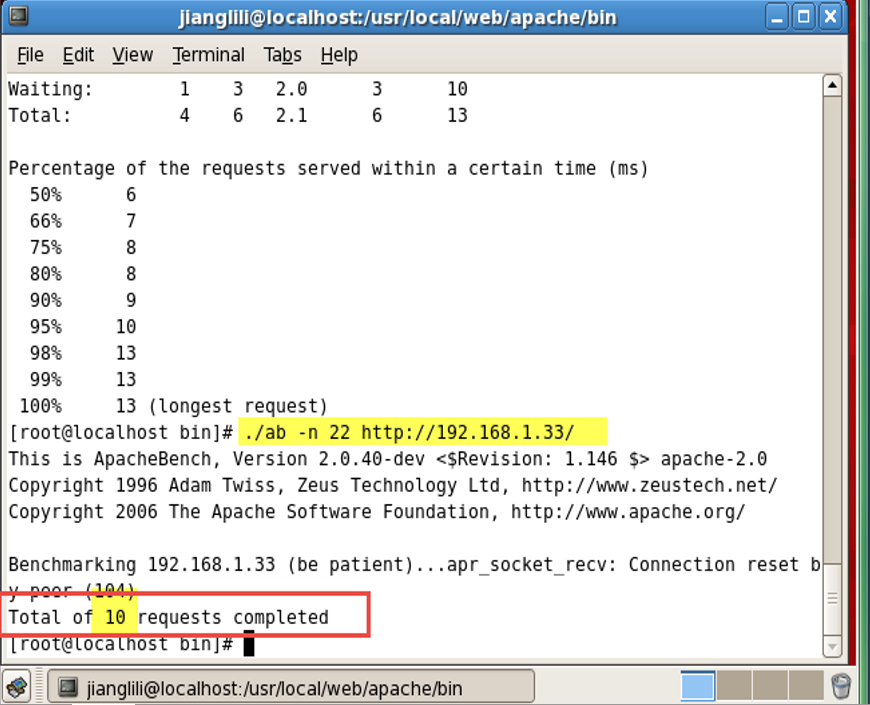

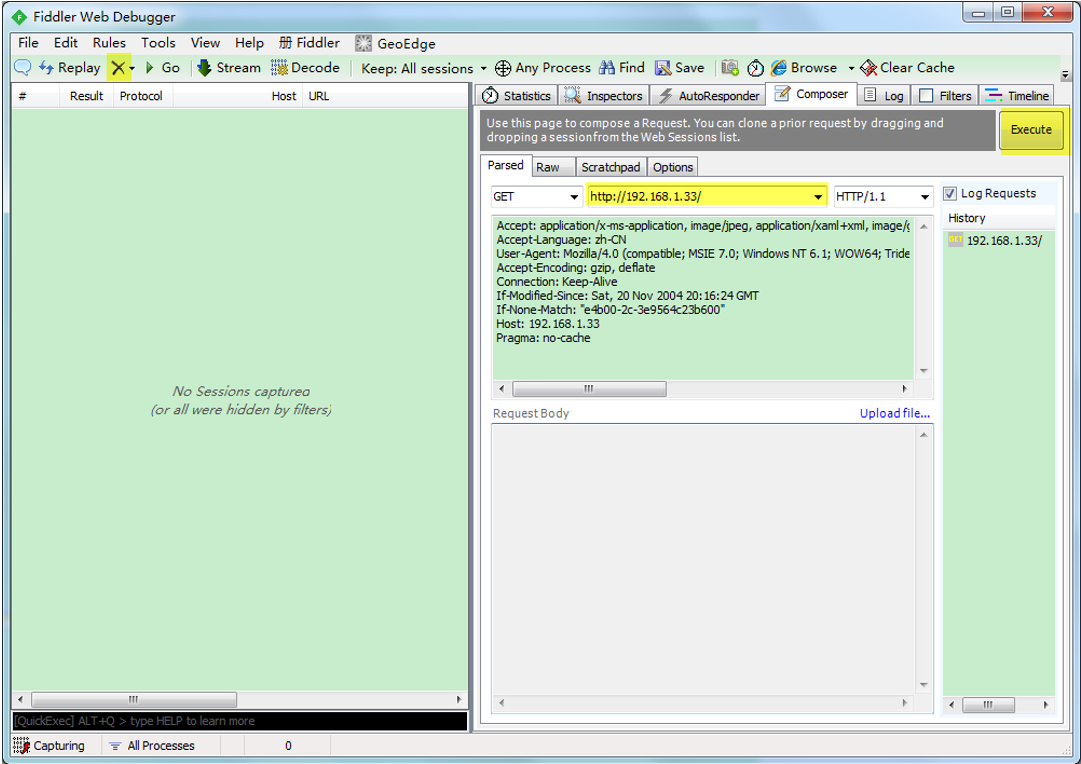

./ab -n 22 地址 http://www.jb51.net/article/59469.htm 目录:一般在apache安装目录下/usr/local/apache/bin/ ab 启动:./ab -n在测试会话中所执行的请求个数。默认时,仅执行一个请求。 -c一次产生的请求个数。默认是一次一个。 -t测试所进行的最大秒数。其内部隐含值是-n 50000,它可以使对服务器的测试限制在一个固定的总时间以内。默认时,没有时间限制。 ab -c 11 -n 100 -t 10 http://192.168.1.33/ 吞吐率:Requests per second: CC攻击:并行连接 访问受限webBench (不能安装本服务器上) 打开数据库:sqlite3 /usr/share/x**/systeminfo.db 测试工具webBench 放在linux目录下 yum search ctags yum install ctags 进入所在目录 unzip WebBench-master.zip cd WebBench-master make ./webbench -t 10 -c 10 http://192.168.1.33/ t 时间 c 客户端 CC攻击:不相关连接路径:D:\01soft\02测试 安装fiddler 在composer处录入地址,进行访问(点击X可以清空记录),超过不相关并行连接数量后,会失败。

注:反复测试需要在所访问服务器上删除锁定记录和验证通过记录。 vim /usr/share/x**/xm_redis/xm_redis.conf 查看复制redis的密码 之后:q退出(# requirepass foobared requirepass后面的即为密码 ) /usr/share/x**/xm_redis/xm_redis_cli -p 39383 登录redis Auth 密码 keys * 查看结果 del cc_access_536979648 (删除锁定时间) del cc_middle_536979648(删除验证有效时间) CC攻击:并行连接 http_load下载地址:http://acme.com/software/http_load/ 解压 tar -zxvf http_load-09Mar2016.tar.gz 进入安装 cd http_load-09Mar2016 make ./http_load vim url_file(将想访问的ip地址写在文件中) ——esc——:wq 保存退出 . /http_load -parallel 20 -seconds 10 url_file

|

【本文地址】

今日新闻 |

推荐新闻 |